┴_ė└ä”

Ż©ÅV¢|įŁäō(chu©żng)┐Ų╝╝ėąŽ▐╣½╦ŠŻ¼ÅV¢| ╗▌ų▌ 516003Ż®

0 ę² čį

ļSų°╬’┬ō(li©ón)ŠW(w©Żng)║═5G ═©ą┼╝╝ąg(sh©┤)Ą─┐ņ╦┘░l(f©Ī)š╣Ż¼╚ń║╬▒ŻšŽ▀@ę╗ą┬┼dŅI(l©½ng)ė“ųąĄ─öĄ(sh©┤)ō■(j©┤)░▓╚½│╔×ķę╗éĆ(g©©)ųžę¬Ą─蹊┐šnŅ}ĪŻ╬’┬ō(li©ón)ŠW(w©Żng)įO(sh©©)éõĄ─ÅVĘ║▓┐╩║═5G ŠW(w©Żng)Įj(lu©░)Ą─Ė▀╦┘╠žąįĦüĒ(l©ói)Ū░╦∙╬┤ėąĄ─╠¶æ(zh©żn)Ż¼ė╚Ųõ╩Ūį┌┤_▒ŻöĄ(sh©┤)ō■(j©┤)é„▌ö▀^(gu©░)│╠ųąĄ─░▓╚½ąįĘĮ├µĪŻ╬─š┬Ą─蹊┐▒│Š░Š█Į╣ė┌╬’┬ō(li©ón)ŠW(w©Żng)į┌5G Łh(hu©ón)Š│Ž┬Ą─░▓╚½å¢(w©©n)Ņ}Ż¼╠žäe╩Ū╚ń║╬═©▀^(gu©░)Č╦ĄĮČ╦╝ė├▄▓▀┬įüĒ(l©ói)▒Żūo(h©┤)öĄ(sh©┤)ō■(j©┤)├Ō╩▄╬┤╩┌ÖÓ(qu©ón)įLå¢(w©©n)║═╣źō¶ĪŻ

╬’┬ō(li©ón)ŠW(w©Żng)Ą─Ė┼─ŅŲį┤ė┌20 ╩└╝o(j©¼)─®Ż¼ųĖ═©▀^(gu©░)Ž╚▀M(j©¼n)Ą─ą┼Žó╝╝ąg(sh©┤)īóĖ„ĘNą┼Žóé„ĖąįO(sh©©)éõ┼cŠW(w©Żng)Įj(lu©░)ĮY(ji©”)║ŽŻ¼īŹ(sh©¬)¼F(xi©żn)╬’┼c╬’Īó╬’┼c╚╦ų«ķgųŪ─▄╗»Ą─ą┼ŽóĮ╗ōQ║══©ą┼ĪŻļSų°é„ĖąŲ„╝╝ąg(sh©┤)Īó¤o(w©▓)ŠĆ═©ą┼║═╗ź┬ō(li©ón)ŠW(w©Żng)Ą─┐ņ╦┘░l(f©Ī)š╣Ż¼╬’┬ō(li©ón)ŠW(w©Żng)╝╝ąg(sh©┤)Ą├ĄĮśO┤¾Ą─═ŲÅV[1]ĪŻ─┐Ū░Ż¼╚½Ū“╬’┬ō(li©ón)ŠW(w©Żng)╩ął÷(ch©Żng)ęÄ(gu©®)─ŻčĖ╦┘öU(ku©░)ÅłŻ¼Ė∙ō■(j©┤)ć°(gu©«)ļHöĄ(sh©┤)ō■(j©┤)╣½╦ŠŻ©International Data CorporationŻ¼IDCŻ®Ą─ł¾(b©żo)ĖµŻ¼ŅA(y©┤)ėŗ(j©¼)ĄĮ2025 ─ĻŻ¼╚½Ū“╬’┬ō(li©ón)ŠW(w©Żng)ų¦│÷īó│¼▀^(gu©░)1.1 ╚f(w©żn)ā|├└į¬ĪŻ╬’┬ō(li©ón)ŠW(w©Żng)Ą─æ¬(y©®ng)ė├ŅI(l©½ng)ė“śO×ķÅVĘ║Ż¼Å─ųŪ─▄╝ęŠėĪóųŪ╗█▐r(n©«ng)śI(y©©)ĄĮ╣żśI(y©©)ūįäė(d©░ng)╗»ĪóųŪ─▄│Ū╩ąĮ©įO(sh©©)Ą╚Ż¼╬’┬ō(li©ón)ŠW(w©Żng)╝╝ąg(sh©┤)š²ų▓ĮØB═ĖĄĮ╚╦éā╔·╗ŅĄ─Ė„éĆ(g©©)ĘĮ├µĪŻ

5G ═©ą┼╝╝ąg(sh©┤)ät╩Ū╬’┬ō(li©ón)ŠW(w©Żng)╝╝ąg(sh©┤)░l(f©Ī)š╣Ą─┴Ēę╗“ī(q©▒)äė(d©░ng)┴”Ż¼▓╗āH╠ß╣®┴╦Ė³Ė▀Ą─öĄ(sh©┤)ō■(j©┤)é„▌ö╦┘Č╚Ż©ūŅĖ▀└Ēšō╦┘Č╚┐╔▀_(d©ó)20 Gb/sŻ®Ż¼▀Ć┤¾Ę∙ĮĄĄ═ŠW(w©Żng)Įj(lu©░)čė▀tŻ©ūŅĄ═┐╔▀_(d©ó)1 msŻ®Ż¼▀@ī”(du©¼)ė┌īŹ(sh©¬)Ģr(sh©¬)ąįę¬Ū¾śOĖ▀Ą─╬’┬ō(li©ón)ŠW(w©Żng)æ¬(y©®ng)ė├ų┴ĻP(gu©Īn)ųžę¬ĪŻĖ∙ō■(j©┤)ć°(gu©«)ļHļŖą┼┬ō(li©ón)├╦Ż©International Telecommunication UnionŻ¼ITUŻ®ĻP(gu©Īn)ė┌5G ŠW(w©Żng)Įj(lu©░)Ą─ś╦(bi©Īo)£╩(zh©│n)Ż¼5G ╝╝ąg(sh©┤)ų¦│ų├┐ŲĮĘĮ╣½└’▀BĮėĖ▀▀_(d©ó)100 ╚f(w©żn)éĆ(g©©)įO(sh©©)éõ[2]ĪŻ▀@ę╗╠žąį╩╣Ą├5G│╔×ķ╬’┬ō(li©ón)ŠW(w©Żng)┤¾ęÄ(gu©®)─Ż▓┐╩Ą─└ĒŽļ▀xō±ĪŻĮžų┴─┐Ū░Ż¼╚½Ū“ęčėąČÓéĆ(g©©)ć°(gu©«)╝ę║═Ąžģ^(q©▒)▓┐╩5G ŠW(w©Żng)Įj(lu©░)Ż¼ŅA(y©┤)ėŗ(j©¼)ĄĮ2025 ─ĻŻ¼╚½Ū“5G ė├æ¶öĄ(sh©┤)īó│¼▀^(gu©░)25 ā|ĪŻ5G Ą─═ŲÅV║═æ¬(y©®ng)ė├īóśO┤¾Ąž┤┘▀M(j©¼n)╬’┬ō(li©ón)ŠW(w©Żng)╝╝ąg(sh©┤)į┌Ė„éĆ(g©©)ŅI(l©½ng)ė“Ą─╔Ņ╚ļæ¬(y©®ng)ė├Ż¼Å─Č°═Ųäė(d©░ng)š¹éĆ(g©©)╔ńĢ■(hu©¼)Ą─öĄ(sh©┤)ūų╗»▐D(zhu©Żn)ą═ĪŻ

2 Č╦ĄĮČ╦╝ė├▄╝╝ąg(sh©┤)Ą─ąĶŪ¾Ęų╬÷

2.1 öĄ(sh©┤)ō■(j©┤)░▓╚½ąį

Å─öĄ(sh©┤)ō■(j©┤)░▓╚½ąįĄ─ĮŪČ╚│÷░l(f©Ī)Ż¼╬’┬ō(li©ón)ŠW(w©Żng)Łh(hu©ón)Š│ųąĄ─öĄ(sh©┤)ō■(j©┤)░▓╚½ąįę¬Ū¾śOĖ▀ĪŻ└²╚ńŻ¼Ė∙ō■(j©┤)ć°(gu©«)ļHś╦(bi©Īo)£╩(zh©│n)ISO/IEC 27001Ż¼ą┼Žó░▓╚½╣▄└Ē¾wŽĄę¬Ū¾▒ŻšŽöĄ(sh©┤)ō■(j©┤)Ą─ÖC(j©®)├▄ąįĪó═Ļš¹ąįęį╝░┐╔ė├ąįĪŻį┌╬’┬ō(li©ón)ŠW(w©Żng)Ą─æ¬(y©®ng)ė├ųąŻ¼╚ńųŪ─▄╝ęŠėŽĄĮy(t©»ng)ųąĄ─éĆ(g©©)╚╦ļ[╦ĮöĄ(sh©┤)ō■(j©┤)Ż¼Ųõ╝ė├▄ś╦(bi©Īo)£╩(zh©│n)ąĶę¬ū±čŁĖ▀╝ē(j©¬)╝ė├▄ś╦(bi©Īo)£╩(zh©│n)Ż©Advanced Encryption StandardŻ¼AESŻ®128 ╬╗╗“Ė³Ė▀╬╗Ą─╝ė├▄╦ŃĘ©[3]ĪŻį┌5G ═©ą┼Łh(hu©ón)Š│ųąŻ¼ė╔ė┌ŠW(w©Żng)Įj(lu©░)Ą─Ė▀╦┘é„▌ö╠žąįŻ¼öĄ(sh©┤)ō■(j©┤)Ą─é„▌ö┴┐│╩ųĖöĄ(sh©┤)╝ē(j©¬)į÷ķL(zh©Żng)ĪŻ└²╚ńŻ¼5G ŠW(w©Żng)Įj(lu©░)Ą─ĘÕųĄöĄ(sh©┤)ō■(j©┤)╦┘┬╩┐╔ęį▀_(d©ó)ĄĮ20 Gb/sŻ¼▀@ī”(du©¼)╝ė├▄╝╝ąg(sh©┤)╠ß│÷┴╦Ė³Ė▀Ą─ą¦┬╩ę¬Ū¾Ż¼╝┤į┌▒ŻūCöĄ(sh©┤)ō■(j©┤)é„▌ö╦┘┬╩Ą─═¼Ģr(sh©¬)Ż¼▀Ćę¬┤_▒ŻöĄ(sh©┤)ō■(j©┤)Ą─╝ė├▄ÅŖ(qi©óng)Č╚ĪŻ

2.2 ąį─▄┼cą¦┬╩ąĶŪ¾

┐╝æ]ĄĮąį─▄┼cą¦┬╩Ż¼╬’┬ō(li©ón)ŠW(w©Żng)įO(sh©©)éõ═∙═∙Š▀ėąėąŽ▐Ą─ėŗ(j©¼)╦Ń┘Yį┤║═ļŖ│ž╚▌┴┐ĪŻ▀@ę¬Ū¾╝ė├▄╦ŃĘ©į┌▒ŻūC░▓╚½Ą─Ū░╠ߎ┬Ż¼▒M┐╔─▄Ąž£p╔┘ī”(du©¼)įO(sh©©)éõąį─▄Ą─ė░ĒæĪŻĖ∙ō■(j©┤)ITU ī”(du©¼)5G ŠW(w©Żng)Įj(lu©░)Ą─╝╝ąg(sh©┤)ęÄ(gu©®)ĘČŻ¼Č╦ĄĮČ╦čė▀t▓╗æ¬(y©®ng)│¼▀^(gu©░)1 msĪŻę“┤╦Ż¼╝ė├▄╦ŃĘ©į┌╬’┬ō(li©ón)ŠW(w©Żng)įO(sh©©)éõ╔ŽĄ─ł╠(zh©¬)ąąĢr(sh©¬)ķg▒žĒÜį┌║┴├ļ╝ē(j©¬)ęįā╚(n©©i)Ż¼ęįØMūŃīŹ(sh©¬)Ģr(sh©¬)ąįĄ─ę¬Ū¾ĪŻ═¼Ģr(sh©¬)Ż¼į┌╬’┬ō(li©ón)ŠW(w©Żng)įO(sh©©)éõ╔Ž▀\(y©┤n)ąąĄ─╝ė├▄╦ŃĘ©▀Ćæ¬(y©®ng)┐╝æ]─▄║─å¢(w©©n)Ņ}ĪŻ└²╚ńŻ¼╦ŃĘ©į┌ł╠(zh©¬)ąąĢr(sh©¬)æ¬(y©®ng)▒Ż│ųįO(sh©©)éõĄ─╣”║─į┌╠žČ©ĘČć·ā╚(n©©i)Ż¼╚ń▓╗│¼▀^(gu©░)įO(sh©©)éõš²│Ż╣”║─Ą─10%ĪŻ

2.3 ▀mæ¬(y©®ng)ąį║═╝µ╚▌ąįąĶŪ¾

▀mæ¬(y©®ng)ąį║═╝µ╚▌ąįę▓╩Ūįu(p©¬ng)╣└Č╦ĄĮČ╦╝ė├▄╝╝ąg(sh©┤)Ą─ųžę¬ś╦(bi©Īo)£╩(zh©│n)ĪŻ╬’┬ō(li©ón)ŠW(w©Żng)Łh(hu©ón)Š│░³║¼Ė„ĘN▓╗═¼ŅÉą═Ą─įO(sh©©)éõ║═æ¬(y©®ng)ė├ł÷(ch©Żng)Š░Ż¼▀@Š═ę¬Ū¾╝ė├▄╝╝ąg(sh©┤)─▄ē“╝µ╚▌▓╗═¼Ą─▓┘ū„ŽĄĮy(t©»ng)Īóė▓╝■ŲĮ┼_(t©ói)║═ŠW(w©Żng)Įj(lu©░)ģf(xi©”)ūhĪŻ└²╚ńŻ¼╬’┬ō(li©ón)ŠW(w©Żng)įO(sh©©)éõ┐╔─▄▀\(y©┤n)ąąė┌▓╗═¼░µ▒ŠĄ─Linux ╗“?q©▒)ŹĢr(sh©¬)▓┘ū„ŽĄĮy(t©»ng)Ż©Real Time Operating SystemŻ¼RTOSŻ®Ż¼ę“┤╦╝ė├▄╦ŃĘ©ąĶę¬─▄ē“į┌▀@ą®▓╗═¼Ą─ŽĄĮy(t©»ng)╔ŽĖ▀ą¦▀\(y©┤n)ąąĪŻ┴Ē═ŌŻ¼ļSų°ą┬Ą─░▓╚½═■├{▓╗öÓ│÷¼F(xi©żn)Ż¼Č╦ĄĮČ╦╝ė├▄╦ŃĘ©ąĶꬊ▀éõę╗Č©Ą─ņ`╗Ņąį║═┐╔öU(ku©░)š╣ąįŻ¼ęįæ¬(y©®ng)ī”(du©¼)╬┤üĒ(l©ói)Ą─╠¶æ(zh©żn)ĪŻ└²╚ńŻ¼ļSų°┴┐ūėėŗ(j©¼)╦ŃĄ─░l(f©Ī)š╣Ż¼é„Įy(t©»ng)Ą─╝ė├▄╦ŃĘ©┐╔─▄├µ┼R▒╗ŲŲĮŌĄ─’L(f©źng)ļU(xi©Żn)Ż¼ę“┤╦╬’┬ō(li©ón)ŠW(w©Żng)ųąĄ─Č╦ĄĮČ╦╝ė├▄╝╝ąg(sh©┤)ąĶ┐╝æ]╬┤üĒ(l©ói)┐╔─▄▓╔ė├┴┐ūė░▓╚½Ą─╝ė├▄╦ŃĘ©Ż¼ęį▒ŻūCķL(zh©Żng)Ų┌Ą─öĄ(sh©┤)ō■(j©┤)░▓╚½ĪŻ

3.1 Ė▀ą¦▀mæ¬(y©®ng)ąį╝ė├▄╦ŃĘ©Ą─æ¬(y©®ng)ė├

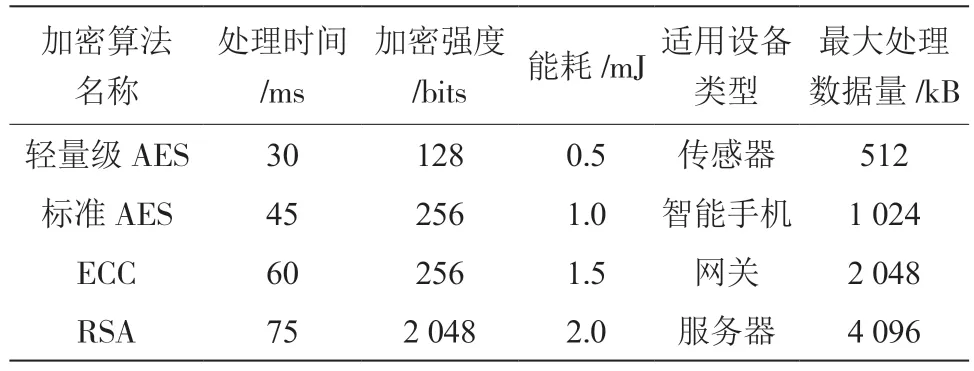

į┌5G ╬’┬ō(li©ón)ŠW(w©Żng)ųąæ¬(y©®ng)ė├Ė▀ą¦▀mæ¬(y©®ng)ąį╝ė├▄╦ŃĘ©Ż¼╩ūŽ╚ĒÜ┐╝æ]╦ŃĘ©┼c5G ŠW(w©Żng)Įj(lu©░)╠žąįĄ─▀m┼õąįĪŻ5G ŠW(w©Żng)Įj(lu©░)Ą─ĻP(gu©Īn)µI╠žš„░³└©Ė▀öĄ(sh©┤)ō■(j©┤)é„▌ö╦┘┬╩║═Ą═čė▀tŻ¼▀@ī”(du©¼)╝ė├▄╦ŃĘ©╠ß│÷╠žČ©Ą─ąį─▄ę¬Ū¾ĪŻ└²╚ńŻ¼5G Ą─└ĒšōĘÕųĄ╦┘┬╩┐╔▀_(d©ó)20 Gb/sŻ¼Č°Č╦ĄĮČ╦čė▀t└Ēšō╔Ž┐╔Ą═ų┴1 msĪŻę“┤╦Ż¼╝ė├▄╦ŃĘ©▒žĒÜį┌▓╗’@ų°į÷╝ėé„▌öčė▀tĄ─ŪķørŽ┬Ż¼╠Ä└ĒĖ▀╦┘é„▌ö?sh©┤)─ö?sh©┤)ō■(j©┤)[4]ĪŻ×ķ┤╦Ż¼╦ŃĘ©Ą─ėŗ(j©¼)╦ŃÅ═(f©┤)ļsČ╚ĒÜ▒Ż│ųį┌║Ž└ĒĘČć·ā╚(n©©i)Ż¼ęį▒▄├Ōī”(du©¼)įO(sh©©)éõ╠Ä└Ē─▄┴”Ą─▀^(gu©░)Č╚Ž¹║─ĪŻį┌╬’┬ō(li©ón)ŠW(w©Żng)Łh(hu©ón)Š│ųąŻ¼įO(sh©©)éõĄ─ėŗ(j©¼)╦Ń─▄┴”║═ļŖį┤╚▌┴┐Ė„«ÉĪŻ└²╚ńŻ¼ę╗éĆ(g©©)║å(ji©Żn)å╬Ą─é„ĖąŲ„┐╔─▄ų╗ėąėąŽ▐Ą─ėŗ(j©¼)╦Ń┘Yį┤Ż¼Č°ę╗éĆ(g©©)ųŪ─▄ŠW(w©Żng)ĻP(gu©Īn)┐╔─▄ōĒėąĖ³ÅŖ(qi©óng)┤¾Ą─╠Ä└Ē─▄┴”ĪŻ▀mæ¬(y©®ng)ąį╝ė├▄╦ŃĘ©æ¬(y©®ng)─▄Ė∙ō■(j©┤)įO(sh©©)éõĄ──▄┴”äė(d©░ng)æB(t©żi)š{(di©żo)š¹╝ė├▄╝ē(j©¬)äe║═╦ŃĘ©Å═(f©┤)ļsČ╚ĪŻ└²╚ńŻ¼ī”(du©¼)ė┌ėŗ(j©¼)╦Ń─▄┴”▌^Ą═Ą─įO(sh©©)éõŻ¼┐╔─▄▓╔ė├▌p┴┐╝ē(j©¬)Ą─╝ė├▄╦ŃĘ©Ż¼╚ń▌p┴┐╝ē(j©¬)░µĄ─AES ╗“ÖEłAŪ·ŠĆ╝ė├▄╦ŃĘ©Ż©Elliptic Curves CryptographyŻ¼ECCŻ®Ż¼Č°ī”(du©¼)ė┌ėŗ(j©¼)╦Ń─▄┴”▌^ÅŖ(qi©óng)Ą─įO(sh©©)éõŻ¼ät┐╔▓╔ė├ś╦(bi©Īo)£╩(zh©│n)AES-256╝ė├▄ĪŻ5G ╬’┬ō(li©ón)ŠW(w©Żng)ųą▓╗═¼╝ė├▄╦ŃĘ©Ą─ąį─▄╚ń▒Ē1 ╦∙╩ŠĪŻ

▒Ē1 5G ╬’┬ō(li©ón)ŠW(w©Żng)ųą▓╗═¼╝ė├▄╦ŃĘ©Ą─ąį─▄

┐╝æ]╬’┬ō(li©ón)ŠW(w©Żng)įO(sh©©)éõį┌5G ŠW(w©Żng)Įj(lu©░)ųąĄ─ČÓśėąįŻ¼Ė▀ą¦▀mæ¬(y©®ng)ąį╝ė├▄╦ŃĘ©Ą─æ¬(y©®ng)ė├▒žĒÜĖ▓╔wĖ„ĘN▓╗═¼Ą─╩╣ė├ł÷(ch©Żng)Š░ĪŻęįųŪ─▄│Ū╩ą×ķ└²Ż¼Ųõųą░³└©Å─Į╗═©ą┼╠¢(h©żo)¤¶ĄĮĖ▀ŪÕözŽ±Ņ^Ą─Ė„ĘNįO(sh©©)éõĪŻį┌▀@śėĄ─ł÷(ch©Żng)Š░Ž┬Ż¼Į╗═©ą┼╠¢(h©żo)¤¶┐╔─▄āHąĶę¬╗∙▒ŠĄ─╝ė├▄▒Żūo(h©┤)Ż¼ę“?y©żn)ķ╦³é„▌öĄ(sh©┤)─ö?sh©┤)ō■(j©┤)ŽÓī”(du©¼)▓╗├¶ĖąĪŻ┤╦Ģr(sh©¬)Ż¼┐╔▓╔ė├▌p┴┐╝ē(j©¬)Ą─╝ė├▄ĘĮĘ©Ż¼ęį£p╔┘ī”(du©¼)įO(sh©©)éõąį─▄Ą─ė░Ēæ║═čėķL(zh©Żng)ļŖ│žē█├³ĪŻŽÓ▒╚ų«Ž┬Ż¼Ė▀ŪÕözŽ±Ņ^ät┐╔─▄╔µ╝░Ė³×ķ├¶ĖąĄ─öĄ(sh©┤)ō■(j©┤)Ż¼╚ń╣½╣▓░▓╚½▒O(ji©Īn)┐ž«ŗ├µŻ¼ę“┤╦ąĶę¬▓╔ė├Ė³ÅŖ(qi©óng)Ą─╝ė├▄ĘĮĘ©Ż¼╚ńAES-256[5]ĪŻį┌▀@ĘNŪķørŽ┬Ż¼ļm╚╗╝ė├▄▀^(gu©░)│╠ī”(du©¼)ėŗ(j©¼)╦Ń┘Yį┤Ą─ąĶŪ¾Ė³Ė▀Ż¼Ą½╩ŪözŽ±Ņ^═©│Ż▀BĮėĄĮļŖį┤▓óōĒėą▌^ÅŖ(qi©óng)Ą─╠Ä└Ē─▄┴”Ż¼ę“┤╦▀@ĘN╝ė├▄▓▀┬į╩Ū┐╔ąąŪę▒žę¬Ą─ĪŻ

3.2 ╗∙ė┌5G ╠žąįĄ─░▓╚½ŠW(w©Żng)Įj(lu©░)╝▄śŗ(g©░u)įO(sh©©)ėŗ(j©¼)

3.2.1 └¹ė├5G ŠW(w©Żng)Įj(lu©░)ŪąŲ¼īŹ(sh©¬)¼F(xi©żn)░▓╚½Ė¶ļx

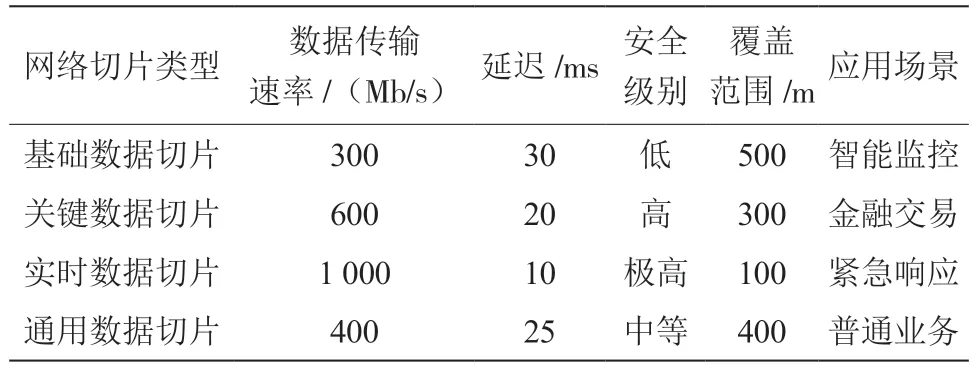

į┌įO(sh©©)ėŗ(j©¼)╗∙ė┌5G ╠žąįĄ─░▓╚½ŠW(w©Żng)Įj(lu©░)╝▄śŗ(g©░u)Ģr(sh©¬)Ż¼ŠW(w©Żng)Įj(lu©░)ŪąŲ¼╝╝ąg(sh©┤)╩ŪīŹ(sh©¬)¼F(xi©żn)öĄ(sh©┤)ō■(j©┤)é„▌ö░▓╚½Ė¶ļxĄ─ĻP(gu©Īn)µIĪŻ5G ŠW(w©Żng)Įj(lu©░)ŪąŲ¼į╩įS▀\(y©┤n)ĀI(y©¬ng)╔╠į┌═¼ę╗╬’└ĒŠW(w©Żng)Įj(lu©░)╔Žäō(chu©żng)Į©ČÓéĆ(g©©)╠ōöMŠW(w©Żng)Įj(lu©░)Ż¼├┐éĆ(g©©)ŠW(w©Żng)Įj(lu©░)ŪąŲ¼Č╝┐╔ęįėąŲõ¬Ü(d©▓)┴óĄ─ŠW(w©Żng)Įj(lu©░)╝▄śŗ(g©░u)║═░▓╚½įO(sh©©)ų├ĪŻ▀@ĘN╝╝ąg(sh©┤)╩╣Ą├╬’┬ō(li©ón)ŠW(w©Żng)æ¬(y©®ng)ė├─▄ē“Ė∙ō■(j©┤)Ųõ░▓╚½ąĶŪ¾║═öĄ(sh©┤)ō■(j©┤)é„▌ö╠ž³c(di©Żn)Ż¼▀xō±╗“Č©ųŲŽÓæ¬(y©®ng)Ą─ŠW(w©Żng)Įj(lu©░)ŪąŲ¼[6]ĪŻ└²╚ńŻ¼į┌ę╗éĆ(g©©)ųŪ─▄╣żÅSųąŻ¼┐╔ęį×ķ┼c╔·«a(ch©Żn)ŠĆų▒ĮėŽÓĻP(gu©Īn)Ą─ĻP(gu©Īn)µIįO(sh©©)éõ┼õų├ę╗éĆ(g©©)Ė▀░▓╚½╝ē(j©¬)äeĄ─ŠW(w©Żng)Įj(lu©░)ŪąŲ¼Ż¼įōŪąŲ¼┐╔ęį▓╔ė├Ė³ÅŖ(qi©óng)Ą─╝ė├▄┤ļ╩®║═ć└(y©ón)Ė±Ą─öĄ(sh©┤)ō■(j©┤)įLå¢(w©©n)┐žųŲĪŻČ°ī”(du©¼)ė┌▓╗╔µ╝░ĻP(gu©Īn)µI▓┘ū„Ą─įO(sh©©)éõŻ¼╚ńŁh(hu©ón)Š│▒O(ji©Īn)£y(c©©)é„ĖąŲ„Ż¼┐╔ęį┼õų├ę╗éĆ(g©©)░▓╚½╝ē(j©¬)äe▌^Ą═Ą─ŪąŲ¼Ż¼ęįā×(y©Łu)╗»öĄ(sh©┤)ō■(j©┤)é„▌öą¦┬╩║═ĮĄĄ═▀\(y©┤n)ĀI(y©¬ng)│╔▒ŠĪŻ5G ŠW(w©Żng)Įj(lu©░)ŪąŲ¼ė├ė┌░▓╚½Ė¶ļxĄ─ąį─▄ī”(du©¼)▒╚╚ń▒Ē2 ╦∙╩ŠĪŻ

▒Ē2 5G ŠW(w©Żng)Įj(lu©░)ŪąŲ¼ė├ė┌░▓╚½Ė¶ļxĄ─ąį─▄ī”(du©¼)▒╚

3.2.2 Č╦ĄĮČ╦╝ė├▄į┌ŠW(w©Żng)Įj(lu©░)╝▄śŗ(g©░u)ųąĄ─╝»│╔

×ķ┤_▒ŻöĄ(sh©┤)ō■(j©┤)į┌5G ╬’┬ō(li©ón)ŠW(w©Żng)ųąĄ─░▓╚½é„▌öŻ¼Č╦ĄĮČ╦╝ė├▄╝╝ąg(sh©┤)ąĶę¬▒╗╝»│╔ė┌š¹éĆ(g©©)ŠW(w©Żng)Įj(lu©░)╝▄śŗ(g©░u)ĪŻ▀@ę¬Ū¾į┌5GŠW(w©Żng)Įj(lu©░)Ą─įO(sh©©)ėŗ(j©¼)│§Ų┌Š═īó╝ė├▄ÖC(j©®)ųŲū„×ķ║╦ą─ĮM│╔▓┐ĘųĪŻČ╦ĄĮČ╦╝ė├▄Ą─īŹ(sh©¬)¼F(xi©żn)æ¬(y©®ng)Ė▓╔wÅ─╬’┬ō(li©ón)ŠW(w©Żng)įO(sh©©)éõĄĮŠW(w©Żng)Įj(lu©░)║╦ą─Ż¼į┘ĄĮūŅĮKöĄ(sh©┤)ō■(j©┤)╠Ä└Ēųąą─╗“įŲŲĮ┼_(t©ói)Ą─š¹éĆ(g©©)öĄ(sh©┤)ō■(j©┤)é„▌ö▀^(gu©░)│╠ĪŻį┌īŹ(sh©¬)╩®Č╦ĄĮČ╦╝ė├▄Ģr(sh©¬)Ż¼ąĶę¬┐╝æ]5G ŠW(w©Żng)Įj(lu©░)Ą─Ė▀═╠═┬┴┐║═Ą═čė▀t╠žąįĪŻ└²╚ńŻ¼ī”(du©¼)ė┌īŹ(sh©¬)Ģr(sh©¬)ąįę¬Ū¾śOĖ▀Ą─æ¬(y©®ng)ė├Ż¼╚ńūįäė(d©░ng)±{±é╗“▀h(yu©Żn)│╠ßt(y©®)»¤Ż¼Č╦ĄĮČ╦╝ė├▄╦ŃĘ©ąĶę¬ā×(y©Łu)╗»ęį£p╔┘╝ė├▄║═ĮŌ├▄▀^(gu©░)│╠ųąĄ─čėĢr(sh©¬)Ż¼┤_▒ŻöĄ(sh©┤)ō■(j©┤)é„▌ö?sh©┤)─ī?sh©¬)Ģr(sh©¬)ąį▓╗╩▄ė░ĒæĪŻ

3.2.3 ÅŖ(qi©óng)╗»šJ(r©©n)ūC║═╩┌ÖÓ(qu©ón)ÖC(j©®)ųŲ

į┌╗∙ė┌5G ╠žąįĄ─░▓╚½ŠW(w©Żng)Įj(lu©░)╝▄śŗ(g©░u)įO(sh©©)ėŗ(j©¼)ųąŻ¼ÅŖ(qi©óng)╗»šJ(r©©n)ūC║═╩┌ÖÓ(qu©ón)ÖC(j©®)ųŲ╩Ū▒ŻšŽŠW(w©Żng)Įj(lu©░)║═öĄ(sh©┤)ō■(j©┤)░▓╚½Ą─┴Ēę╗ĻP(gu©Īn)µIĘĮ├µĪŻė╔ė┌╬’┬ō(li©ón)ŠW(w©Żng)įO(sh©©)éõĄ─ČÓśėąį║═öĄ(sh©┤)┴┐▒ŖČÓŻ¼┤_▒Ż├┐éĆ(g©©)įO(sh©©)éõĄ─╔ĒĘ▌Ą─š²┤_ąį║═║ŽĘ©ąįī”(du©¼)ė┌Ę└ų╣╬┤╩┌ÖÓ(qu©ón)įLå¢(w©©n)║═öĄ(sh©┤)ō■(j©┤)ą╣┬Čų┴ĻP(gu©Īn)ųžę¬ĪŻę“┤╦Ż¼5G ŠW(w©Żng)Įj(lu©░)╝▄śŗ(g©░u)æ¬(y©®ng)░³║¼ę╗╠ū╚½├µĄ─įO(sh©©)éõšJ(r©©n)ūC║═╩┌ÖÓ(qu©ón)ŽĄĮy(t©»ng)ĪŻįōŽĄĮy(t©»ng)┐╔ęį╗∙ė┌ČÓę“╦žšJ(r©©n)ūCÖC(j©®)ųŲŻ¼ĮY(ji©”)║ŽįO(sh©©)éõė▓╝■ś╦(bi©Īo)ūR(sh©¬)Īóė├æ¶ūR(sh©¬)äe┐©Ż©Subscriber Identification ModuleŻ¼SIMŻ®┐©ą┼ŽóĪóė├æ¶æ{ō■(j©┤)Ą╚ČÓųžšJ(r©©n)ūCę“╦žŻ¼╠ßĖ▀šJ(r©©n)ūCĄ─░▓╚½ąįĪŻ└²╚ńŻ¼ī”(du©¼)ė┌ĻP(gu©Īn)µIĄ─╬’┬ō(li©ón)ŠW(w©Żng)įO(sh©©)éõŻ¼╚ń─▄į┤╣▄└ĒŽĄĮy(t©»ng)ųąĄ─ųŪ─▄ļŖ▒ĒŻ¼▓╗āH┐╔ęį▀M(j©¼n)ąą│ŻęÄ(gu©®)Ą─├▄┤ašJ(r©©n)ūCŻ¼▀Ć┐╔ęį▀M(j©¼n)ąą╗∙ė┌įO(sh©©)éõ╠žėąś╦(bi©Īo)ūR(sh©¬)Ą─ė▓╝■╝ē(j©¬)šJ(r©©n)ūCĪŻ

3.3 ├▄ĶĆ╣▄└Ē┼c╔ĒĘ▌šJ(r©©n)ūCÖC(j©®)ųŲ

3.3.1 ├▄ĶĆ╣▄└Ē▓▀┬įĄ─įO(sh©©)ėŗ(j©¼)┼cīŹ(sh©¬)╩®

į┌5G ╬’┬ō(li©ón)ŠW(w©Żng)Łh(hu©ón)Š│ųąŻ¼├▄ĶĆ╣▄└Ē▓▀┬įĄ─įO(sh©©)ėŗ(j©¼)║═īŹ(sh©¬)╩®ąĶę¬Ę¹║Žć°(gu©«)ļHś╦(bi©Īo)£╩(zh©│n)╚ńANSI X9.63 ║═ISO/IEC 11770-1ĪŻ▀@ą®ś╦(bi©Īo)£╩(zh©│n)ęÄ(gu©®)Č©┴╦├▄ĶĆ╣▄└ĒĄ─╗∙▒Šę¬Ū¾Ż¼░³└©├▄ĶĆĄ─╔·│╔ĪóĘų░l(f©Ī)Īó┤µā”(ch©│)Īó╩╣ė├║═ÅUų╣ĪŻ└²╚ńŻ¼├▄ĶĆ╔·│╔æ¬(y©®ng)▓╔ė├ÅŖ(qi©óng)ļSÖC(j©®)öĄ(sh©┤)╔·│╔Ų„Ż¼Ę¹║ŽFIPS 140-2 ╝ē(j©¬)äeĄ─░▓╚½ę¬Ū¾ĪŻį┌├▄ĶĆĘų░l(f©Ī)▀^(gu©░)│╠ųąŻ¼æ¬(y©®ng)╩╣ė├╗∙ė┌TLS 1.3ģf(xi©”)ūhĄ─░▓╚½═©ą┼Ū■Ą└Ż¼įōģf(xi©”)ūh╠ß╣®Ė─▀M(j©¼n)Ą─░▓╚½╠žąįŻ¼╚ńĖ³ÅŖ(qi©óng)Ą─╝ė├▄╦ŃĘ©║═Ė³┐ņĄ─╬š╩ų▀^(gu©░)│╠ĪŻ┐╝æ]╬’┬ō(li©ón)ŠW(w©Żng)įO(sh©©)éõĄ─ČÓśėąįŻ¼├▄ĶĆ╣▄└ĒŽĄĮy(t©»ng)ąĶę¬ų¦│ų┐ńČÓĘNįO(sh©©)éõ║═ŲĮ┼_(t©ói)Ą─╝µ╚▌ąįĪŻ└²╚ńŻ¼į┌ę╗éĆ(g©©)ė╔Ė„ĘNé„ĖąŲ„ĪóözŽ±Ņ^║═┐žųŲå╬į¬ĮM│╔Ą─╬’┬ō(li©ón)ŠW(w©Żng)ŽĄĮy(t©»ng)ųąŻ¼├▄ĶĆ╣▄└ĒŽĄĮy(t©»ng)ąĶę¬─▄ē“▀mæ¬(y©®ng)Å─Ą═╣”║─é„ĖąŲ„ĄĮĖ▀ąį─▄╠Ä└ĒŲ„Ą─▓╗═¼ėŗ(j©¼)╦Ń─▄┴”ĪŻ├▄ĶĆ┤µā”(ch©│)ĘĮ├µŻ¼ī”(du©¼)ė┌ĻP(gu©Īn)µIįO(sh©©)éõŻ¼╚ńöĄ(sh©┤)ō■(j©┤)ųąą─Ą─Ę■äš(w©┤)Ų„Ż¼Į©ūh╩╣ė├ė▓╝■░▓╚½─ŻēKŻ©Hardware Security ModuleŻ¼HSMŻ®üĒ(l©ói)╠ßĖ▀├▄ĶĆĄ─╬’└Ē░▓╚½ąįŻ╗ī”(du©¼)ė┌▀ģŠēįO(sh©©)éõŻ¼╚ń╣żśI(y©©)é„ĖąŲ„Ż¼┐╔▓╔ė├┐╔ą┼ŲĮ┼_(t©ói)─ŻēKŻ©Trusted Platform ModuleŻ¼TPMŻ®╗“▄ø╝■╗∙ĄA(ch©│)Ą─░▓╚½┤µā”(ch©│)ĮŌøQĘĮ░ĖĪŻ

3.3.2 ╔ĒĘ▌šJ(r©©n)ūCÖC(j©®)ųŲĄ─įO(sh©©)ėŗ(j©¼)┼cæ¬(y©®ng)ė├

ī”(du©¼)ė┌╔ĒĘ▌šJ(r©©n)ūCÖC(j©®)ųŲĄ─įO(sh©©)ėŗ(j©¼)║═æ¬(y©®ng)ė├Ż¼ąĶę¬ū±čŁ╚ńETSI TS 123 501 ║═3GPP TS 33.501 Ą╚5G ░▓╚½ś╦(bi©Īo)£╩(zh©│n)ĪŻ▀@ą®ś╦(bi©Īo)£╩(zh©│n)Č©┴x5G ŠW(w©Żng)Įj(lu©░)ųąįO(sh©©)éõ╔ĒĘ▌“×(y©żn)ūC║═ė├æ¶╔ĒĘ▌“×(y©żn)ūCĄ─▀^(gu©░)│╠ĪŻ╔ĒĘ▌šJ(r©©n)ūCÖC(j©®)ųŲæ¬(y©®ng)▓╔ė├ČÓę“╦žšJ(r©©n)ūCĘĮĘ©Ż¼ĮY(ji©”)║Ž╬’└Ē║═▀ē▌ŗ░▓╚½┤ļ╩®ĪŻ└²╚ńŻ¼╬’└Ē░▓╚½┤ļ╩®┐╔ęį░³└©SIM ┐©Ą─╩╣ė├║═įO(sh©©)éõ╠žėąĄ─ė▓╝■ś╦(bi©Īo)ūR(sh©¬)Ę¹Ż¼Č°▀ē▌ŗ░▓╚½┤ļ╩®ät┐╔ęį╩Ū├▄┤aĪóöĄ(sh©┤)ūųūCĢ°╗“╔·╬’ūR(sh©¬)äe╝╝ąg(sh©┤)ĪŻ┤╦═ŌŻ¼į┌5G ╬’┬ō(li©ón)ŠW(w©Żng)Łh(hu©ón)Š│ųąŻ¼╔ĒĘ▌šJ(r©©n)ūCÖC(j©®)ųŲąĶę¬┐╝æ]ŠW(w©Żng)Įj(lu©░)Ą─Ė▀äė(d©░ng)æB(t©żi)ąį║═įO(sh©©)éõĄ─┴„äė(d©░ng)ąįĪŻ▀@ęŌ╬Čų°šJ(r©©n)ūCÖC(j©®)ųŲæ¬(y©®ng)ų¦│ų┐ņ╦┘ųžą┬šJ(r©©n)ūC║═äė(d©░ng)æB(t©żi)╔ĒĘ▌“×(y©żn)ūCĪŻ└²╚ńŻ¼ī”(du©¼)ė┌į┌5G ŠW(w©Żng)Įj(lu©░)ųąęŲäė(d©░ng)Ą─▄ć▌då╬į¬Ż¼╔ĒĘ▌šJ(r©©n)ūCŽĄĮy(t©»ng)æ¬(y©®ng)─▄ē“į┌║┴├ļ╝ē(j©¬)äe═Ļ│╔šJ(r©©n)ūC▀^(gu©░)│╠Ż¼ęį£p╔┘ŠW(w©Żng)Įj(lu©░)ŪąōQĢr(sh©¬)Ą─čė▀tĪŻ

4 ĮY(ji©”) šō

╬─š┬╚½├µ5G ═©ą┼╝╝ąg(sh©┤)į┌╬’┬ō(li©ón)ŠW(w©Żng)ųąīŹ(sh©¬)╩®Č╦ĄĮČ╦╝ė├▄▓▀┬įĄ─ĻP(gu©Īn)µIĘĮ├µŻ¼░³└©▀mæ¬(y©®ng)ąįÅŖ(qi©óng)Ą─╝ė├▄╦ŃĘ©▀xō±Īó╗∙ė┌5G ╠žąįĄ─ŠW(w©Żng)Įj(lu©░)╝▄śŗ(g©░u)įO(sh©©)ėŗ(j©¼)ęį╝░├▄ĶĆ╣▄└Ē┼c╔ĒĘ▌šJ(r©©n)ūCÖC(j©®)ųŲĄ─īŹ(sh©¬)╩®ĪŻčąŠ┐ųĖ│÷Ż¼ļSų°5G ╝╝ąg(sh©┤)Ą─┐ņ╦┘░l(f©Ī)š╣║═╬’┬ō(li©ón)ŠW(w©Żng)æ¬(y©®ng)ė├Ą─╚šęµŲš╝░Ż¼┤_▒ŻöĄ(sh©┤)ō■(j©┤)é„▌ö?sh©┤)─░▓╚½ąįūāĄ├ė╚×ķųžę¬ĪŻ╬─š┬╔Ņ╚ļ╠Įėæ╚ń║╬į?G Łh(hu©ón)Š│Ž┬═©▀^(gu©░)Ė▀ą¦Ūę▀mæ¬(y©®ng)ąįÅŖ(qi©óng)Ą─╝ė├▄╦ŃĘ©Īó░▓╚½Ą─ŠW(w©Żng)Įj(lu©░)╝▄śŗ(g©░u)įO(sh©©)ėŗ(j©¼)ęį╝░ć└(y©ón)Ė±Ą─├▄ĶĆ╣▄└Ē┼c╔ĒĘ▌šJ(r©©n)ūCÖC(j©®)ųŲüĒ(l©ói)▒ŻšŽ╬’┬ō(li©ón)ŠW(w©Żng)ųąĄ─öĄ(sh©┤)ō■(j©┤)░▓╚½ĪŻ▀@ą®▓▀┬įĄ─īŹ(sh©¬)╩®Ż¼▓╗āH╠ßĖ▀╬’┬ō(li©ón)ŠW(w©Żng)į┌5G Łh(hu©ón)Š│Ž┬Ą─░▓╚½ąįŻ¼ę▓×ķ╬┤üĒ(l©ói)╬’┬ō(li©ón)ŠW(w©Żng)░▓╚½╠ß╣®┴╦┐╔┐┐Ą─ģó┐╝ĪŻ