1, ╣óņŽ 2,╬õĮ─Š 3,═§š╝┤©

Ż©1Ż«║ė▒▒╣żśI┤¾īWėŗ╦ŃÖC▄ø╝■īWį║Ż¼╠ņĮ“ 300130 E-mail:gy0402@sina.comŻ®

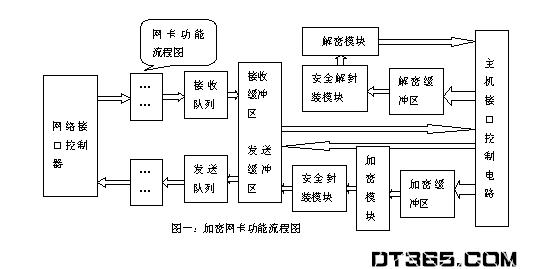

ĪĪĪĪš¬ę¬Ż║▒Š╬─ų„ę¬ĮķĮB┴╦╝ė├▄ŠW┐©Ą─įOėŗ║═╝ė├▄ŠW┐©ī”öĄō■Ą─╠Ä└ĒĪŻ╩ūŽ╚ĮY║Ž─┐Ū░ŠWĮj░▓╚½Ą─¼FĀŅĘų╬÷┴╦╝ė├▄ŠW┐©Ą─«a╔·╩Ūä▌į┌▒ž┌ģĄ─Ż¼▓óųĖ│÷┴╦╝ė├▄ŠW┐©ī”öĄō■░▓╚½Ą─ųžę¬ū„ė├Ż╗└^Č°╠ß│÷┴╦įō╝ė├▄ŠW┐©Ą─įOėŗ╦╝ŽļŻ¼įö╝ÜĻU╩÷┴╦╝ė├▄ŠW┐©Ą─╣żū„┴„│╠Ż¼▓óĖ∙ō■╝ė├▄ŠW┐©╦∙░³║¼Ą─ųžę¬ĮM│╔▓┐ĘųŻ¼Ęųäeī”┼┼┴ą┤a╝ė├▄╦ŃĘ©╝░IPSec▀Mąą┴╦ĮķĮBĪŻūŅ║¾ųĖ│÷┴╦╝ė├▄ŠW┐©Ą─æ¬ė├Ū░Š░▒žīóĖ³╝ėÅVĘ║ĪŻ

ĪĪĪĪĻPµIį~Ż║ŠW┐©Ż¼IPSec, ┼┼┴ą┤a╝ė├▄ĮŌ├▄╦ŃĘ©Ż¼ESPĘŌčb

1. ę²čį

ĪĪĪĪęįInternet×ķ┤·▒ĒĄ─╚½Ū“ąįą┼Žó╗»└╦│▒╚šęµ╔Ņ┐╠Ż¼ą┼ŽóŠWĮj╝╝ągĄ─æ¬ė├š²╚šęµŲš╝░║═ÅVĘ║Ż¼æ¬ė├īė┤╬š²į┌╔Ņ╚ļŻ¼æ¬ė├ŅIė“Å─é„ĮyĄ─ĪóąĪą═śI䚎ĄĮyųØuŽ“┤¾ą═ĪóĻPµIśI䚎ĄĮyöUš╣ĪŻ░ķļSŠWĮjĄ─Ųš╝░Ż¼░▓╚½╚šęµ│╔×ķė░ĒæŠWĮją¦─▄Ą─ųžę¬å¢Ņ}Ż¼Č°Internet╦∙Š▀ėąĄ─ķ_Ę┼ąįĪóć°ļHąį║═ūįė╔ąįį┌į÷╝ėæ¬ė├ūįė╔Č╚Ą─═¼ĢrŻ¼ī”░▓╚½╠ß│÷┴╦Ė³Ė▀Ą─ę¬Ū¾ĪŻ

ĪĪĪĪ─┐Ū░Ż¼ŠWĮj░▓╚½╝╝ągĄ─æ¬ė├ų„ę¬░³└©öĄō■╝ė├▄╝╝ągĪóĘ└╗ē”╝╝ągĪóĘ└▓ĪČŠ╝╝ągĄ╚ĪŻöĄō■╝ė├▄╝╝ąg╩Ū×ķ╠ßĖ▀ą┼ŽóŽĄĮyĄ─öĄō■░▓╚½ąįĪó▒Ż├▄ąį║═Ę└ų╣├ž├▄öĄō■▒╗ŲŲĮŌ╦∙▓╔ė├Ą─ų„ę¬╩ųČ╬ų«ę╗ĪŻæ¬ė├ūŅ×ķÅVĘ║ĪóŠC║Ž╣”─▄ūŅÅŖĄ─╩ŪĘ└╗ē”╝╝ągĪŻĘ└╗ē”╩Ūę╗ĘNė├üĒ┐žųŲŠWĮjų«ķg╗źŽÓįLå¢Ą─ŠWĮj╗ź▀BįOéõŻ¼═©│Ż╩Ū▄ø╝■║═ė▓╝■Ą─ĮM║Ž¾wŻ¼╦³į┌Internet┼cā╚▓┐ŠWų«ķgĮ©┴óŲę╗éĆ░▓╚½ŠWĻPŻ¼▒Żūo┴╦ā╚▓┐ŠWĮj├Ō╩▄ĘŪĘ©ė├æ¶Ą─Ūų╚ļĪŻ

Å─░▓╚½▒Ż├▄Ą─ĮŪČ╚üĒ┐┤Ż¼╗ź┬ōŠWĄ─░▓╚½ų„ę¬ųĖā╚▓┐ŠWŻ©IntranetŻ®Ą─░▓╚½Ż¼ę“┤╦│²┴╦į┌ā╚▓┐ŠW┼c═Ō▓┐ŠWĄ─┬ōĮė╠Äė├Ę└╗ē”▀MąąĖ¶ļxų«═ŌŻ¼▀Ćæ¬į┌ā╚▓┐ŠWśŗų■░▓╚½▒Ż├▄ŽĄĮyŻ¼ęį┤_▒Żā╚▓┐ŠWĄ─░▓╚½ĪŻ├▄┤a╝╝ąg╩Ū▒Żūoą┼Žó░▓╚½Ą─ų„ę¬╩ųČ╬ų«ę╗Ż¼╝ė├▄▄ø╝■Š═╩Ū░ķļSų°ī”ą┼Žó░▓╚½Ą─ę¬Ū¾æ¬▀\Č°╔·Ż¼ą┼ŽóĄ─╝ė├▄║═ĮŌ├▄▀\╦ŃąĶ꬚╝ė├CPUĄ─┘Yį┤Ż¼┤¾┤¾ĮĄĄ═┴╦ŽĄĮy▀\ąąĄ─ą¦┬╩ĪŻ

ĪĪĪĪČ°ė▓╝■╝ė├▄ŠW┐©ät╠ßĖ▀┴╦╝ė├▄Ą─╦┘Č╚Ż¼▓╗Ą½║å╗»┴╦ą┼Žó╠Ä└Ē▀^│╠Ż¼Č°Ūę╠ßĖ▀┴╦š¹éĆŠWĮjĄ─ąį─▄ĪŻīŹ¼F┴╦╗∙ė┌╝ė├▄Ą─ÅŖįLå¢┐žųŲŻ¼Å─Č°ėąą¦Ąž▒ŻūoŠųė“ŠWā╚▓┐ų„ÖCķgĪóų„ÖC┼cŠWĻPķgĄ─═©ą┼Ż¼Ę└ų╣┴╦Šųė“ŠWā╚▓┐Ą─Ą┌╚²┼_ėŗ╦ŃÖC▀MąąĖ`┬ĀŻ╗Č°Ūę«öęŲäėė├æ¶░▓čb┴╦╝ė├▄ŠW┐©║¾Ż¼┼cŲ¾śI┐é▓┐═©ą┼ĢrŻ¼╝ė├▄ŠW┐©Š═┐╔ęį▒ŻūC┴„ĮøInternetĄ─öĄō■Ą─░▓╚½ĪŻ╦∙ęįŻ¼╝ė├▄ŠW┐©ę▓┐╔ęį▒Żūo═Ō▓┐ŠWĄ─░▓╚½ĪŻ

2. ╝ė├▄ŠW┐©ŽĄĮyĮķĮB

2.1 ų„ꬹį─▄ųĖś╦

╣żū„ĘĮ╩ĮŻ║╚½ļp╣ż/░ļļp╣ż

Įė┐┌ś╦£╩Ż║┼cėŗ╦ŃÖC▓╔ė├PCI┐éŠĆĮė┐┌Ż¼┼cŠWĮj▓╔ė├ļpĮgŠĆRJ-45Įė┐┌Ż¼┐╔▓╔ė├Ų┴▒╬╗“ĘŪŲ┴▒╬ļpĮgŠĆ

öĄō■é„▌ö╦┘┬╩Ż©bit/sŻ®Ż║10M/100M

├▄┤aĘĮ╩ĮŻ║╗∙ė┌┼┼┴ą┤aĄ─ĘųĮM╝ė├▄

├▄ĶĆĘĮ╩ĮŻ║öĄūų┤«╗“╚╬ęŌĄ─╬─ūų┤«

╝ė├▄ÅŖČ╚Ż║▒╚DESĖ▀ 105781

╝ė├▄ĢrčėŻ║7.5nsā╚═Ļ│╔1éĆĘųĮMĄ─╝ė├▄

2.2 ╝ė├▄ŠW┐©Ą─įOėŗ

ĪĪĪĪŠW┐©╣żū„į┌╬’└Ēīė║═öĄō■µ£┬Ęīėų«ķgŻ¼į┌IPīėų«Ž┬Ż¼ų„ę¬═Ļ│╔öĄō■µ£┬ĘīėĄ─╣”─▄Ż¼╦∙ėą░l╦═║═Įė╩šĄ─öĄō■Č╝▒žĒÜĮø▀^ŠW┐©ĪŻIPSec╩Ūėąą¦▒ŻūoIPīėöĄō■ł¾Ą─░▓╚½Ż¼╦³╠ß╣®┴╦ę╗ĘNś╦£╩Ą─ĪóĮĪēčĄ─ęį╝░░³╚▌ÅVĘ║Ą─ÖCųŲŻ¼┐╔ė├╦³×ķIP╝░╔ŽīėģfūhŻ©╚ńTCPĪóUDPŻ®╠ß╣®░▓╚½▒ŻūCĪŻīóIPSecĄ─╝ė├▄ĪóĮŌ├▄─ŻēK╝»│╔į┌ŠW┐©╔ŽŻ¼Č°īóIPSecĄ─├▄ĶĆĮ╗ōQ┼c╣▄└Ē─ŻēKĪóSPDĪóSADĘ┼į┌╠ōöMįOéõĄ─“īäė│╠ą“ųąīŹ¼FŻ¼▀@śėŠ═į┌ŠWĮjā╚▓┐ąĶę¬▒ŻūoĄ─ų„ÖCų«ķgĮ©┴ó┴╦ę╗ŚlŚl░▓╚½╦ĒĄ└Ż¼ėąą¦ĄžīŹ¼F┴╦Šųė“ŠWā╚▓┐Ą─░▓╚½ĪŻČ°ŠW┐©Š═╩Ū░▓╚½╦ĒĄ└ā╔Č╦Ą─ĘŌčb/ĮŌĘŌčbįOéõĪŻ

╬ęéāį┌ŠW┐©įŁėąĄ─╣”─▄ĮYśŗ╗∙ĄA╔ŽŻ¼į÷╝ė╝ė├▄─ŻēKĪóĮŌ├▄─ŻēKĪóĘŌčb─ŻēKĪóĮŌĘŌčb─ŻēKŻ¼╝ė├▄ŠÅø_ģ^ĪóĮŌ├▄ŠÅø_ģ^ĪŻ▓óŪę×ķ╝ė├▄─ŻēKĪóĮŌ├▄─ŻēKĪóĘŌčb─ŻēKĪóĮŌĘŌčb─ŻēKįOų├▌ö╚ļöĄō■ŠĆĪó▌ö│÷öĄō■ŠĆęį╝░┐žųŲŠĆĪŻ╝ė├▄ŠW┐©Ą─╣”─▄┴„│╠łD╚ńłDę╗ĪŻ

ĪĪĪĪ«öų„ÖC░l╦═öĄō■ĢrŻ¼ė╔“īäė│╠ą“┐žųŲįāå¢SPDŻ¼┼ąöÓ╩Ūʱ╝ė├▄╗“üGŚēŻ¼╚ń╣¹üGŚēŻ¼ätų▒ĮėüGŚēŻ╗╚ń╣¹╝ė├▄Ż¼ät╦═ĄĮ╝ė├▄ŠÅø_ģ^Ż¼▀Mąą╝ė├▄Ż¼«ö░▓╚½ĘŌčb═ĻŻ¼Š═╦═ĄĮ░l╦═ŠÅø_ģ^Ż╗▓╗╝ė├▄ätų▒Įė╦═ĄĮ░l╦═ŠÅø_ģ^Ż¼▀MąąŠW┐©░l╦═öĄō■Ą─╣żū„ĪŻ

ĪĪĪĪ«öĮė╩šöĄō■ĢrŻ¼ė╔ŠWĮjĮė┐┌┐žųŲŲ„īóöĄō■╦═ĄĮŠW┐©╔ŽŻ¼Ž╚▀MąąŠW┐©Įė╩š╣żū„Ż¼╚╗║¾ė╔Įė╩šŠÅø_Ų„īóöĄō■╦═ĄĮų„ÖCĮė┐┌┐žųŲ╠ÄŻ¼ūŅ║¾ė╔“īäė│╠ą“┼ąöÓįō░³╩Ūʱ╝ė├▄öĄō■░³Ż¼╚ń╣¹┼ąöÓįō░³╩Ū╝ė├▄öĄō■ät╦═ĄĮĮŌ├▄ŠÅø_ģ^Ż¼▀MąąĮŌĘŌčbŻ¼╚╗║¾▀MąąĮŌ├▄Ż¼ūŅ║¾įāå¢SPD┼ąöÓįō░³╩ŪʱüGŚēŻ¼╚ń╣¹üGŚēŻ¼ätų▒ĮėüGŚēŻ¼Ę±ätŻ¼╦═Įoų„ÖCŻ╗╚ń╣¹┼ąöÓįō░³▓╗╩Ū╝ė├▄öĄō■Ż¼ė╔“īäė│╠ą“įāå¢SPD╩Ūʱī”įō░³▀MąąüGŚēŻ¼╚ń╣¹üGŚēŻ¼ätų▒ĮėüGŚēŻ╗ʱätŻ¼ätų▒Įė╦═Įoų„ÖCĪŻ

ĪĪĪĪ“īäė│╠ą“╩ŪŠW┐©▓╗┐╔╚▒╔┘Ą─ę╗éĆĮM│╔▓┐ĘųĪŻį┌ŠW┐©“īäė│╠ą“įŁ╣”─▄Ą─╗∙ĄA╔ŽŻ¼īóŠ▀ėą╗∙ė┌┼┼┴ą┤a╝ė├▄ĮŌ├▄╦ŃĘ©Ą─IPSec╗∙▒Š╣”─▄Ą─░▓╚½┬ō├╦║═├▄ĶĆģf╔╠┼c╣▄└Ē╣”─▄Ą──ŻēKį┌ŠW┐©“īäė│╠ą“ųąīŹ¼FŠ═ą╬│╔┴╦╝ė├▄ŠW┐©Ą─“īäė│╠ą“ĪŻ

2.3 ╝ė├▄╦ŃĘ©Ą─ĮķĮB

įō╝ė├▄ŠW┐©▓╔ė├┼┼┴ą┤a╝ė├▄ĮŌ├▄╦ŃĘ©ĪŻ┼┼┴ą┤a╝ė├▄ĮŌ├▄╦ŃĘ©╩Ūę╗ĘNĘųĮM├▄┤aŻ¼Ą½╦³═╗ŲŲ┴╦é„ĮyĘųĮM├▄┤aÅ─├„╬─ĄĮ├▄╬─Ą─ę╗ī”ę╗ė│╔õĻPŽĄŻ¼ą╬│╔┴╦ČÓī”ČÓė│╔õĄ─ĘųĮM├▄┤aą┬Ė┼─ŅŻ¼Å─Č°╠ßĖ▀┴╦╝ė├▄ÅŖČ╚ĪŻįō╦ŃĘ©ęčĮø╔Ļšł┴╦ųąć°īŻ└¹Ż¼īŻ└¹ūC╠¢×ķŻ║99107969.8[10]ĪŻ

(łDČ■)╦∙╩Š×ķ┼┼┴ą┤a╝ė├▄ĮŌ├▄įŁ└Ē╩ŠęŌłDŻ¼╦³Ą─╝ė├▄ÅŖČ╚▒╚╩└ĮńūŅŽ╚▀MĄ─DESĖ▀ 105781 ČÓ▒ČŻ╗╝ė├▄╦┘Č╚śO┐ņŻ¼āHÄū╝ēķTļŖ┬ĘĄ─čė▀tĪŻ▒Š╦ŃĘ©▓╔ė├MaxplusįOėŗ┤╦╦ŃĘ©Ą─īŻķT╣”─▄▓┐╝■üĒ╠ßĖ▀╦ŃĘ©Ą─╝ė├▄╦┘Č╚ĪŻ╝ė├▄─ŻēK▓╔ė├ALTERA ╣½╦ŠĄ─MAX7000BŽĄ┴ą«aŲĘ EPM7256BQC208-5ĪŻ

2.4 IPSecĄ─įŁ└Ē╝░ĮYśŗ

ĪĪĪĪIPSec╩Ūę╗ĘN▒╚Ė▀īė░▓╚½ģfūhŻ©╚ńSOCK v5Ż®Ą─ąį─▄Ė³║├Ż¼īŹ¼FŲüĒĖ³ĘĮ▒ŃĄ─░▓╚½ģfūhŻ¼╦³┐╔ęįīŹ¼F├▄ĶĆĄ─ūįäė╣▄└ĒęįĮĄĄ═╚╦╣ż╣▄└Ē├▄ĶĆĄ─ķ_õNŻ¼Č°Ūęī”ė┌é„▌öīėęį╔ŽĄ─æ¬ė├üĒšf╦³╩Ū═Ļ╚½═Ė├„Ą─Ż¼Š▀ėąĖ³║├Ą─╝µ╚▌ąįĪŻ

IPSecų„ę¬└¹ė├ā╔ĘNIPSecģfūhüĒ╠ß╣®░▓╚½Ę■䚯║“×ūCŅ^AHŻ©Authentication HeaderŻ®║═ĘŌčb░▓╚½žō▌dESP(Encapsulating Security Paylaod)ĪŻŲõųąŻ¼AH┐╔ęį╠ß╣®öĄō■į┤ĄžųĘ“×ūCĪó├µŽ“¤o▀BĮėĄ─öĄō■═Ļš¹ąįęį╝░┐╣ųž▓źĘ■䚯╗ESP│²┴╦╠ß╣®╔Ž╩÷Ę■äšų«═ŌŻ¼▀Ć┐╔ęį▀xō±╠ß╣®ÖC├▄ąį║═ėąŽ▐Ą─┴„┴┐ÖC├▄ąįĘ■äšĪŻ▀@ā╔ĘNģfūhČ╝╝╚┐╔ęįė├üĒ▒Żūoę╗éĆ═Ļš¹Ą─IPžō▌dŻ¼ę▓┐╔ęįė├üĒ▒ŻūoIPžō▌dųąĄ─╔ŽīėģfūhĪŻ┤╦═ŌŻ¼IPSec╠ß╣®┴╦ā╔ĘN╣żū„─Ż╩Į:é„▌ö─Ż╩Į║═╦ĒĄ└─Ż╩ĮŻ¼é„▌ö─Ż╩Įė├ė┌Č╦ĄĮČ╦Ą─░▓╚½▒ŻšŽŻ¼╝┤┐╔ęįīŹ¼Fų„ÖCī”ų„ÖCé„▌öīėĄ─öĄō■░³Ą─═©ą┼▒ŻūoŻ╗Č°ŠWĻPų«ķgĄ─░▓╚½▒Żūo╗“═©▀^┬Ęė╔Ų„░l╦═öĄō■░³üĒ╠ß╣®░▓╚½Ę■äšĢrŻ¼ät╩╣ė├IPSecĄ─╦ĒĄ└─Ż╩ĮŻ¼įō─Ż╩Į╠ß╣®ī”IPĘųĮMĄ─▒ŻūoĪŻ

ĪĪĪĪį┌IPSecģfūh╠ū╝■ųą▀Ć░³║¼┴╦ė├ė┌├▄ĶĆĮ╗ōQ║═╣▄└ĒĄ─Internet├▄ĶĆĮ╗ōQģfūhIKEŻ©Internet Key ExchangeŻ®ęį╝░ŽÓæ¬Ą─ĮŌßīė“Īó╝ė├▄║═šJūC╦ŃĘ©Īó░▓╚½▓▀┬įĄ╚ģfūhĮM╝■ĪŻŲõųąėąā╔éĆųžę¬Ą─Ė┼─ŅŻ║SAŻ©░▓╚½┬ō├╦Ż®║═SPŻ©░▓╚½▓▀┬įŻ®ĪŻSA╩Ūā╔éĆIPSec═©ą┼īŹ¾wķg═©▀^ģf╔╠Į©┴óŲüĒĄ─ę╗ĘNģfČ©Ż¼IPSecīŹ╩®ĘĮ░ĖūŅĮKĢ■śŗĮ©ę╗éĆSAöĄō■ÄņŻ©SADŻ®Ż¼ė╔╦³üĒŠSūoSAėøõøĪŻSP×ķ▀M/│÷öĄō■░³Ą─╠Ä└Ē╠ß╣®┴╦ę╗ĮM░▓╚½▓▀┬įģóöĄŻ¼▓óęįėøõøĄ─ą╬╩Į┤µĘ┼į┌SPöĄō■ÄņŻ©SPDŻ®ųąĪŻ

2.5 ╝ė├▄ŠW┐©ī”öĄō■Ą─╠Ä└Ē▀^│╠

ĪĪĪĪ╚╬║╬░▓čb┴╦įō╝ė├▄ŠW┐©Ą─ā╔┼_ų„ÖC▀Mąą═©ą┼Č╝ę¬Įø▀^╚²éĆ▓Į¾EŻ¼Ą┌ę╗Ż¼═©ą┼ļpĘĮ┤_šJī”ĘĮĄ─╔ĒĘ▌Ż¼╝┤▀Mąą╔ĒĘ▌šJūCŻ¼Į©┴ó░▓╚½═©Ą└ISAKMPĪĪSAĪŻĄ┌Č■Ż¼═©ą┼ļpĘĮģf╔╠IPSECĪĪSAĄ─Ė„ģóöĄŻ¼▓óīóSA╠Ē╝ėĄĮSADųąĪŻūŅ║¾Ż¼ā╔ų„ÖCķ_╩╝š²│Ż═©ą┼Ż¼ę╗Ūą░▓╚½▒ŻūoĄ─▀\╦Ń╣żū„Č╝ė╔ŠW┐©žōž¤Ż¼ī”ė├æ¶╩Ū═Ė├„Ą─ĪŻ

ĪĪĪĪįō╝ė├▄ŠW┐©▓╔ė├REALTEKĄ─8139Dū„×ķų„ąŠŲ¼Ż¼IPSecęįBITSŻ©Bump-in-the-stackŻ®ĘĮ╩ĮīŹ¼FŻ¼ESPĘŌčbŻ¼╣żū„į┌é„╦═─Ż╩ĮŽ┬Ż¼▓╔ė├ŅA╣▓ŽĒ├▄ĶĆ▀Mąą╔ĒĘ▌šJūCĪŻ

ĪĪĪĪįō╝ė├▄ŠW┐©ī”░l╦═Įė╩šöĄō■Ą─╠Ä└Ē▀^│╠╚ńłD╚²ĪółD╦─ĪŻ

3Ż«æ¬ė├Ū░Š░

ĪĪĪĪļSų°ŠWĮjĄ─ķ_Ę┼ąįĪó╣▓ŽĒąį║═

╗ź┬ōŠWĮjĄ─▓╗öÓöU┤¾Ż¼ŠWĮjā╚▓┐Ą─░▓╚½▒žīóĢ■įĮüĒįĮ╩▄ĄĮųžęĢĪŻIPSec╩Ūę╗éĆķ_Ę┼Ą─¾wŽĄĮYśŗ║═ę╗éĆķ_Ę┼Ą─┐“╝▄Ż¼╦³×ķŠWĮjīė░▓╚½╠ß╣®┴╦ę╗éĆĘĆČ©Ą─ĪóķLŲ┌│ųŠ├Ą─╗∙ĄAĪŻČ°Į©┴óį┌IPSec¾wŽĄ╔ŽĄ─╝ė├▄ŠW┐©ŽĄĮy─▄ėąą¦Ą─ĮŌøQŠWĮjā╚▓┐Č╦ĄĮČ╦Ą─öĄō■═©ą┼Ż¼Č°Ūę▓╔ė├ė▓╝■╝ė├▄┐╦Ę■┴╦įŁŽ╚Ą─▄ø╝■╝ė├▄╦┘Č╚┬²Ą─å¢Ņ}Ż¼Å─Č°×ķ

ŠWĮj░▓╚½╠ß╣®┴╦Ė³ėąą¦Ą─▒ŻūoĪŻę“┤╦▓╔ė├╝ė├▄ŠW┐©▒ŻūoŠWĮjöĄō■é„╦═░▓╚½Ą─ā×įĮąįĢ■įĮüĒįĮ├„’@Ż¼▒žīóĢ■Ą├ĄĮĖ³ÅVĘ║Ą─æ¬ė├ĪŻ